4月1日,谷歌发布了《2018安卓安全年度报告》,报告中披露,一种名为chamois的恶意软件已经袭击了近2亿的安卓设备,是安卓平台在2018年造成影响范围最广、造成损失最大的恶意软件之一。与其它恶意软件不同的是,chamois更像是专业工程师的杰作,逻辑流畅、编码优美、结构复杂,这些都赋予了它更强的破坏性和更好的隐藏性。

已知的Chamois的变种有五个,其中三个是在2017年11月之后出现的。这些变体由四到五个阶段组成,具有反分析特性,并通过控制和命令设备来部署其有效载荷。其有效载荷范围包括各种广告欺诈、短信欺诈和动态代码加载。显然这些都会用户造成巨量的资金和财产损失,而这些损失是是难以统计和估量的。由于缺乏统计口径的缺乏,我们难以得到一个具体的数字来衡量某一个具体的恶意软件造成的损失。

报告中称在2018年像chamois这样的Potentially Harmful Applications (PHAS) ,潜在有害应用程序,主要威胁途径在于随着预装应用和带后门的sdk。

通过预装,这些PHAS在手机未售出前就已经存在,并不需要用户选择。而PHAS的开发者只要欺骗手机供应链上的装备制造商或者其它公司就可以实现大规模分销,同时手机上的预装软件与其它软件相比更容易获得手机的高级权限以及消费者的信赖,并且更加难以删除和卸载。

而一些sdk看起来并不存在问题,但是却包含了连开发人员都不知道的功能,这些功能可能成为别的行为的一部分,比如提交点击欺诈、挖掘加密货币或者应用程序安装。

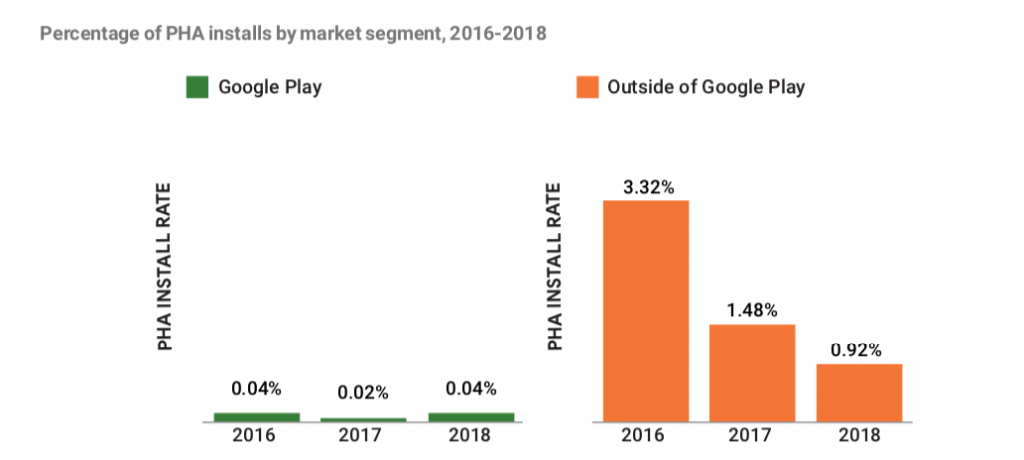

PHAS安装率与应用来源有很大关系,在2018年,来自Google play的应用,存在PHAS仅为0.04%,而在Google play之外下载的应用,PHAS可能高达0.92%,这一数据在2016年是3.32%。

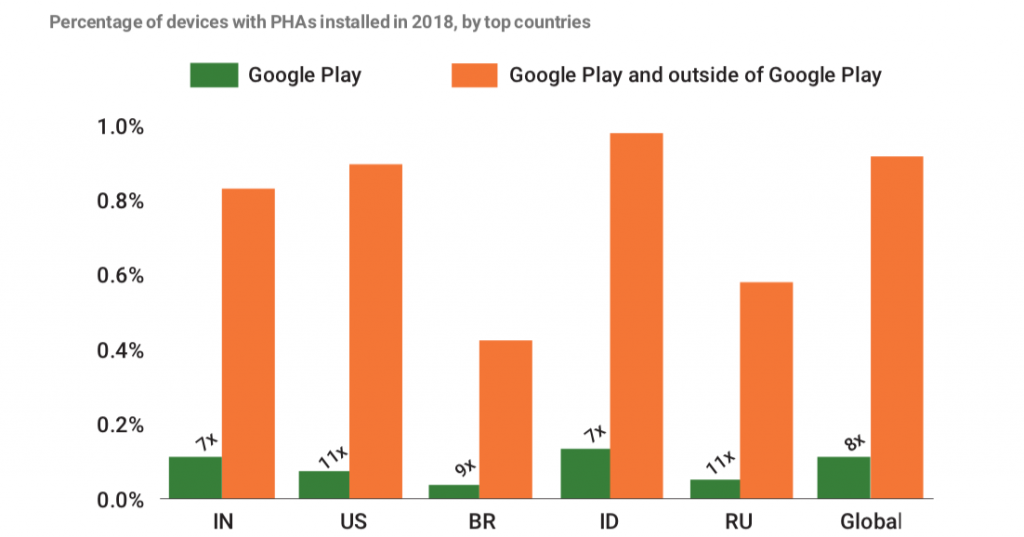

通过研究印度、美国、巴西、印度尼西亚和俄罗斯,可以发现在Google play以外的地方下载软件,PHAS的存在风险要比在Google play中平均高出八倍。极端情况比美国和俄罗斯,出现了十一倍的差距。

对于中国安卓用户而言,一般只能通过国内各大手机厂商提供的应用商店进行下载。与谷歌play相比,在软件的审查力度和软件规范上,国内手机应用商店都做的不够完善。近些年,国内软件在安卓平台使用时也不断爆出问题,索要超过软件需要的权限、后台自动重启、占用手机运行内存、偷偷搜集用户信息等等。这些问题的出现,很大程度上在于国内应用商店四分五裂、应用上架规则五花八门、审查监管力度不严格。

受制于规模、技术和成本,国内厂商难以像谷歌那样对用户进行保护甚至也没有那么强烈的保护意愿。那么对于在国内应用生态下的消费者、用户来说,如何才能做到安全?

面对层出不穷的设备、互联网安全问题,用户又要如何去面对?从个人用户到企业用户,甚至监管者都不得不面对这一严峻的安全挑战。

以往面对这些互联网安全漏洞,通常采取的是被动防御机制,这种方式能够最大程度地保护大部分用户的安全,但是实际上牺牲了小部分用户的利益。我们每个人都不希望成为那个小部分,那就要需要采取主动安全防御,对周边环境进行全方位、深入的排查,排除和解决所有安全问题,听从专家意见,进行科学安全的操作,最大程度的保护个人、企业、各个组织的数据和信息安全。

牛盾网络就是采取这样的理念,先一步发现风险,通过模拟真实的黑客攻击手段,从海量的蜜罐系统中提取数据,再将其与市场上最主流的防火墙进行真实性的穿刺对比,筛选出无数可穿墙的程序代码,最后再编译到牛盾漏洞扫描规则库中,真正做到先黑客一步发现问题,全方位保护政府、企业和个人的安全、稳定、高效的业务应用环境。

关注我们:请关注一下我们的微信公众号: NiudunX

版权声明:本文为原创文章,版权归 牛盾网络 所有,欢迎分享本文,转载请保留出处!